Atomic (auch AMOS genannt) wurde erstmals im April 2023 identifiziert und hatte sich bereits einen Namen durch den Diebstahl von Passwörtern und privaten Schlüsseln auf macOS gemacht. Das Unternehmen war in mehr als 120 Ländern aktiv, mit starken Aktivitäten in Frankreich, den Vereinigten Staaten und Kanada. Diese Malware wurde häufig über Raubkopien von Softwareseiten, fragwürdigen .dmg-Dateien oder beschädigten Werbeanzeigen infiltriert. Doch heute nimmt die Gefahr eine ganz neue Dimension an. Unabhängige Forscher wie g0njxa alarmierten daraufhin die Sicherheitsabteilung von MacPaw, Moonlock, und entdeckten ein großes Update. Es handelt sich nicht mehr um einen einfachen Datendieb, sondern um einen langjährigen Undercover-Agenten. Diese Entwicklung der Cyber-Bedrohung stellt einen Wendepunkt dar. Es wurde von in Russland ansässigen Hackern entwickelt und eingesetzt.

Wie wird dieser neue Virus auf Ihrem Mac installiert?

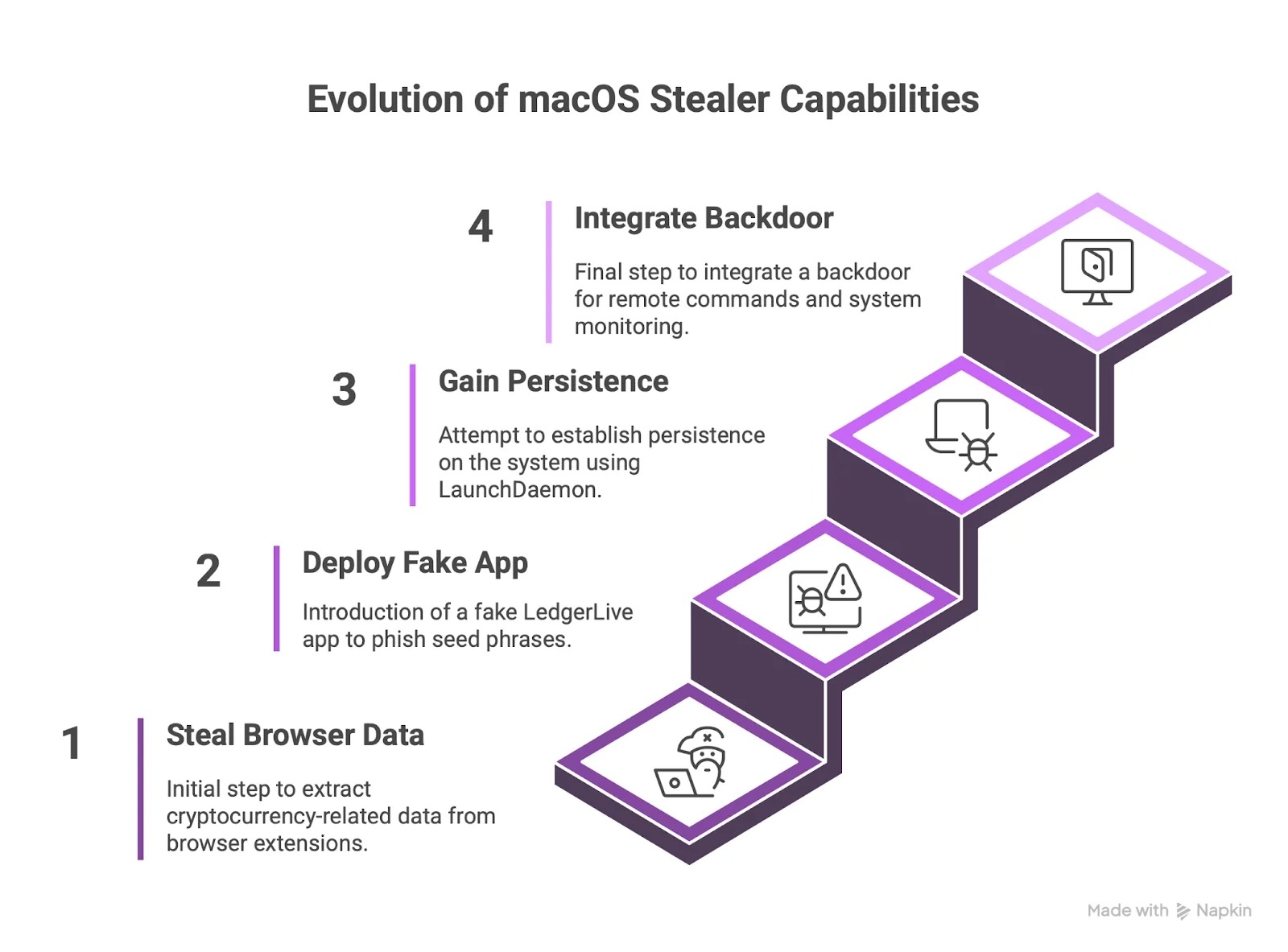

Die Vorgehensweise ist oft heimtückisch. Der Virus zielt nun auf bestimmte Profile ab, insbesondere über sehr ausgefeilte Phishing-Kampagnen. Hacker geben sich als Personalvermittler aus und bieten gefälschte Vorstellungsgespräche für Künstler oder Freiberufler an. Anschließend wird das Opfer aufgefordert, eine gefälschte Videokonferenzsoftware oder ein vermeintlich notwendiges Tool herunterzuladen. Die Falle schließt sich, als er unter dem Vorwand, die Bildschirmfreigabe zu aktivieren, nach seinem Systempasswort gefragt wird. Sobald dieser Sesam erhalten ist, stellt Atomic zwei versteckte Dateien im persönlichen Ordner des Benutzers bereit: „.helper“ und „.agent“. Die erste fungiert als Haupt-Hintertür und ermöglicht Cyberkriminellen die Fernsteuerung. Das zweite, ein diskretes Skript, sorgt dafür, dass „.helper“ kontinuierlich läuft und startet es bei Bedarf neu, wobei es sich als Benutzer ausgibt. Um maximale Persistenz zu gewährleisten, ist sogar ein LaunchDaemon installiert, der den Mechanismus bei jedem Einschalten des Computers neu startet. Es handelt sich um eine echte Infiltrationsstrategie, die die Erkennung aus Sicherheitsgründen äußerst komplex macht Systeme.

Welche Fähigkeiten bietet diese Malware der neuen Generation?

Mit dieser Hintertür werden die Fähigkeiten der Hacker verzehnfacht. Sie geben sich nicht mehr mit einem einzigen, schnellen Flug zufrieden; Sie etablieren sich mit der Zeit. Durch die Fernsteuerung des Mac können sie beliebige Befehle ausführen, andere Malware installieren oder sogar einen Keylogger aktivieren, um alles zu stehlen, was Sie eingeben. Sie können auch das gesamte Netzwerk erkunden, mit dem der Computer verbunden ist, und versuchen, andere Computer zu kompromittieren. Moonlock beschreibt dies als „das höchste bisher auf AMOS beobachtete Risiko“. Es handelt sich um eine fortschrittliche Persistenzstrategie, die von Techniken inspiriert ist, die auf macOS selten zu finden sind, außer bei bestimmten mandatierten Cyberkriminellengruppen, wie beispielsweise denen in Nordkorea in der Vergangenheit. Das Ziel besteht nicht mehr in einer schnellen Extraktion, sondern in einer längeren Überwachung und Ausnutzung der infizierten Maschine. Diese neue Bedrohung zielt auf ein breiteres Ziel als je zuvor ab.

Wie schützen Sie Ihren Mac effektiv vor Atomic?

Wenn Sie mit einer derart raffinierten und heimlichen Bedrohung konfrontiert werden, ist Wachsamkeit Ihre erste Verteidigungslinie. Die goldene Regel: Geben Sie Ihr macOS-Passwort niemals außerhalb des üblichen Kontexts ein und seien Sie vorsichtig bei unerwarteten Eingabeaufforderungen, insbesondere wenn diese sich auf frisch heruntergeladene Software oder einen unbekannten Kontakt beziehen. Ein Installateur, der ohne klare Begründung nach einem Passwort fragt, eine Videokonferenzanwendung, die während eines verdächtigen Vorstellungsgesprächs „auferlegt“ wird, oder eine Datei, die in einem ungewöhnlichen beruflichen Umfeld eingeht, sollte Sie sofort alarmieren. In macOS integrierte Schutzmaßnahmen wie Gatekeeper oder XProtect sind nützlich gegen klassische Malware, können aber diese Angriffe, die das Vertrauen missbrauchen, kaum bekämpfen. Installieren eines Antivirenprogramms Daher ist die Nutzung von Drittanbietern dringend zu empfehlen, insbesondere wenn Sie Freiberufler sind, Inhaber von Kryptowährungen sind oder online stark nachgefragt sind. Und natürlich sollten Sie Raubkopien vermeiden, die nach wie vor ein Hauptüberträger für diese Art von Infektion sind. Der beste Schutz bleibt gesunder Menschenverstand und ein gesundes Misstrauen gegenüber dem Unbekannten.

Häufig gestellte Fragen (FAQ)

Was ist der Atomic macOS Stealer (AMOS)-Virus?

Atomic macOS Stealer oder AMOS ist eine Malware, die auf den Diebstahl von Daten von Mac-Computern spezialisiert ist. Die neueste Version enthält eine „Hintertür“, die es Cyberkriminellen ermöglicht, die Fernkontrolle über das infizierte Gerät zu übernehmen und so die Dateien, Passwörter und sensiblen Daten der Benutzer zu gefährden.

Wie verbreitet sich AMOS und wer sind seine Hauptziele?

AMOS wird hauptsächlich über Raubkopien von Softwareseiten, bösartige .dmg-Dateien, betrügerische Werbung und insbesondere gezielte Phishing-E-Mails verbreitet. Die bevorzugten Ziele sind mittlerweile Berufstätige wie Künstler und Freiberufler sowie Inhaber von Kryptowährungen, die bei gefälschten Vorstellungsgesprächen häufig ausgetrickst werden.

Welche besonderen Gefahren birgt die neue Atomic-Version mit ihrer Hintertür?

Die Hintertür bietet Angreifern dauerhafte Fernsteuerung. Sie können Befehle ausführen, andere Malware installieren, Tastatureingaben protokollieren (Keylogging) und das Netzwerk des Computers erkunden. Dadurch wird Datendiebstahl zu einer Bedrohung durch kontinuierliche Überwachung und vollständige Systemkompromittierung.