Apples digitale Festung, die oft als sicherer als der Konkurrent Android dargestellt wird, weist eine besorgniserregende Schwachstelle auf. Eine große Kampagnelaut Metadaten seit Herbst 2025 aktiv, gelang es, rund zwanzig Schadanwendungen zu veröffentlichen im offiziellen Store. Diese imitierten beliebte Kryptowährungs-Wallets wie MetaMask, Coinbase, Ledger oder Trust Wallet mit dem einzigen Ziel, die Passphrasen der Benutzer zu stehlen und ihre digitalen Vermögenswerte abzuschöpfen.

Wie gelang es diesen betrügerischen Anwendungen, Benutzer zu täuschen?

Die Vorgehensweise basierte auf einer gut einstudierten Strategie, um sowohl die Wachsamkeit der Benutzer als auch die Kontrollen von Apple zu umgehen. Hacker verwendeten gefälschte Symbole und Namen mit leichten Rechtschreibfehlern (eine Technik namens Tippfehler), um in den App Store-Suchergebnissen angezeigt zu werden. Um noch harmloser zu wirken, präsentierten sich einige dieser Anwendungen als einfache Spiele, Taschenrechner oder Aufgabenplaner.

Nach dem Start der App wurde der Benutzer auf eine dem App Store nachempfundene Webseite weitergeleitet und aufgefordert, eine „vollständige“ Version des Wallets herunterzuladen. Dieser entscheidende Schritt nutzte eine legitime Apple-Funktion, das iOS Provisioning Profilenormalerweise für Unternehmen reserviert. Diese Funktion, mit der Sie eine Anwendung außerhalb des offiziellen Stores installieren können, wurde für die Installation schädlicher Anwendungen missbraucht und somit die Validierung von Apple umgehen.

Mit welcher Technik wurden die Gelder gestohlen?

Die Angriffsmethoden variierten je nach Art der angegriffenen Wallet. Für Software-Wallets (heiße Geldbörsen) wie MetaMask, bei dem Schlüssel auf dem Gerät gespeichert werden, schleuste die Malware Schadcode direkt in die Anwendung ein. Dieser Code hat die Wiederherstellungsphrase abgefangen während der Benutzer es eingab, verschlüsselte es und schickte es dann diskret an die Server der Hacker.

In Bezug auf physische Geldbörsen (kalte Geldbörsen) wie bei Ledger war der Ansatz anders und basierte auf Social Engineering. Die Anwendung zeigte ein gefälschtes Bestätigungsfenster an Sicherheit und fordert eine Routineprüfung, um den Benutzer zur Eingabe seiner Wiederherstellungsphrase zu ermutigen. Diese Phishing-Technik war besonders schick, imitierte den Stil der legitimen Anwendung und integrierte sogar eine Autovervollständigungsfunktion, um keinen Verdacht zu erregen.

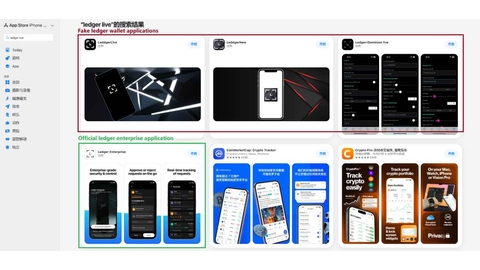

Gefälschte Ledger Wallet-Apps im App Store gefunden.

Bildnachweis: Kaspersky

Warum ist dieser Angriff so besorgniserregend und wer ist das Ziel?

Kaspersky-Untersuchungen zeigen, dass die FakeWallet-Kampagne hauptsächlich auf chinesische Benutzer abzielte. Aufgrund staatlicher Beschränkungen Bei Kryptowährungsanwendungen in China suchen viele Anleger aktiv nach Alternativen, was sie zu einer idealen Beute macht. Forscher haben diese Operation auch mit einem früheren Cyberangriff namens SparkKitty in Verbindung gebrachtwas darauf hindeutet, dass dieselbe Gruppe von Piraten, wahrscheinlich chinesischsprachig, hinter beiden Kampagnen stecken würde.

Obwohl China das Epizentrum des Angriffs ist, unterliegen die Schadmodule keinen geografischen Beschränkungen und könnte in jedem Land eingesetzt werden. Auf die Warnung von Kaspersky hin hat Apple die betreffenden Anwendungen inzwischen aus seinem Store entfernt. Dieser Vorfall erinnert uns daran, wie wichtig Wachsamkeit ist: Es ist wichtig, Anwendungen nur über offizielle Links herunterzuladen, um stets die Identität des Herausgebers zu überprüfen Geben Sie niemals Ihre Wiederherstellungsphrase als Antwort auf eine unerwartete Anfrage ein, andernfalls verlieren Sie alle Ihre Kryptowährungen.

Kaspersky